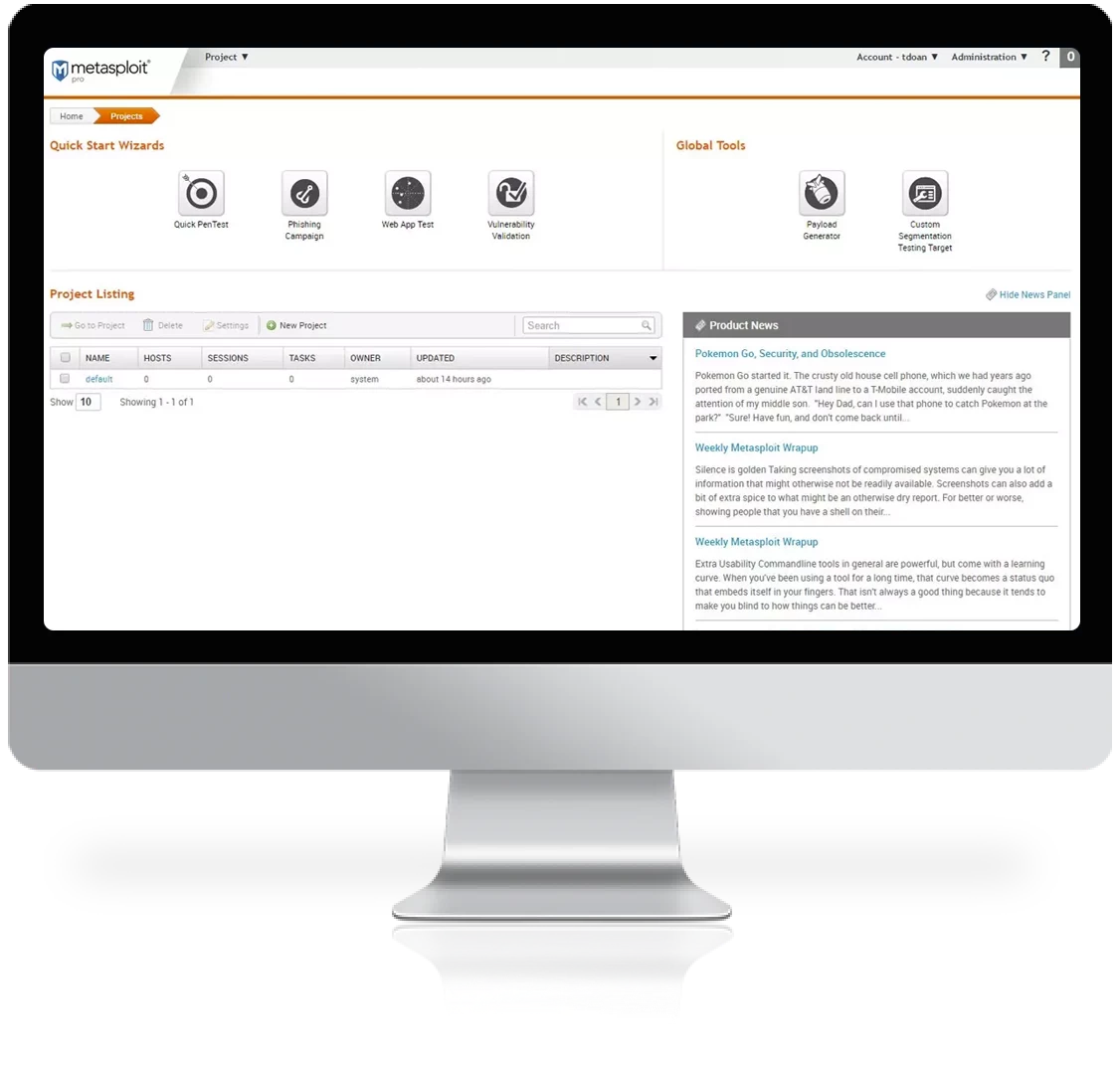

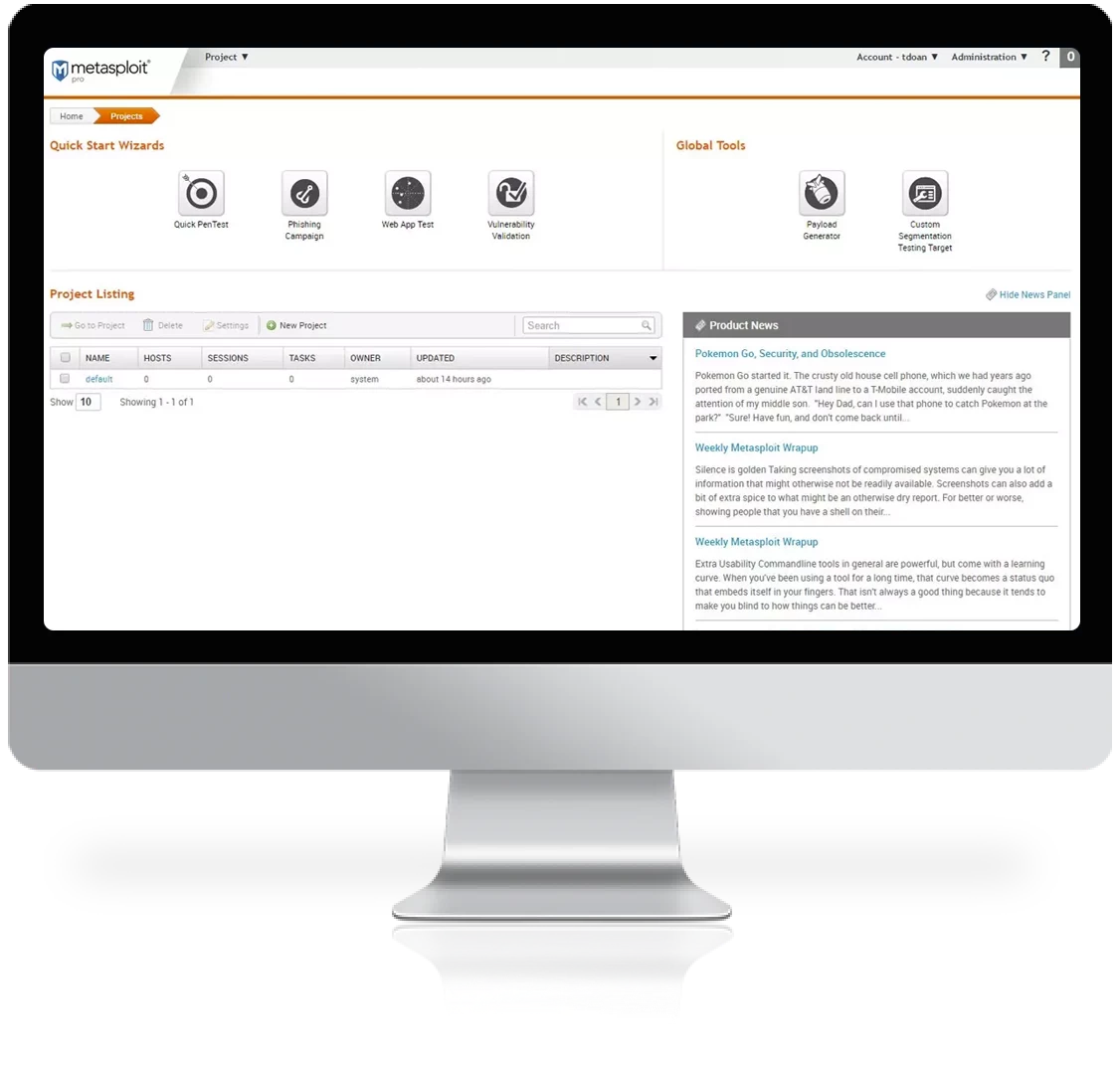

Metasploit یک ابزار قدرتمند و شناخته شده در حوزه امنیت سایبری است که به عنوان یک چارچوب برای انجام تست نفوذ و ارزیابی آسیبپذیری سیستمها استفاده میشود. این ابزار شامل مجموعهای گستردهای از ماژولها و اسکریپتها است که به متخصصان امنیت سایبری اجازه میدهد تا طیف وسیعی از حملات سایبری را شبیهسازی و از آنها برای شناسایی نقاط ضعف سیستمها استفاده کنند. با استفاده از Metasploit ، متخصصان امنیت میتوانند آسیبپذیریهای نرمافزاری، سیستمهای عامل، شبکهها و سایر اجزای زیرساخت فناوری اطلاعات را شناسایی کرده و راهکارهایی برای رفع آنها ارائه دهند.

شما میتوانید لایسنس کرکی مربوط به جستجو و بررسی داده ها Metasploit را از مسترلایسنس تهیه کنید.

گردآوری دانش جمعی از یک جامعه جهانی امنیتی برای آزمایش شبکه شما و شناسایی نقاط ضعف آن.

با استفاده از دانش و تجربیات جمعی متخصصان امنیت در سطح جهانی میتوان شبکه خود را به طور مؤثرتری آزمایش کرد و نقاط ضعف آن را شناسایی کرد. این به معنای استفاده از اطلاعات و بینشهای به دست آمده از تحقیقات، تجربیات عملی و همکاریهای بینالمللی در حوزه امنیت سایبری است.

تعیین آسیبپذیرترین نقاط و تمرکز بر مهمترین موارد.

اولویتبندی آسیبپذیریها یکی از مهمترین مراحل در فرآیند مدیریت آسیبپذیری است. با اولویتبندی صحیح، میتوان به طور مؤثری امنیت سیستمها را بهبود بخشید و از کسبوکار خود محافظت کرد.

به جای تلاش برای رفع همه آسیبپذیریها به طور همزمان، باید ابتدا آسیبپذیرترین نقاط سیستم را شناسایی کنیم. سپس، با توجه به اهمیت هر آسیبپذیری، بر روی رفع آنهایی که بیشترین خطر را دارند، تمرکز کنیم.

احتمال وقوع یک حمله و تأثیر آن بر سازمان را با استفاده از حملات واقعی شامل حملات شناختهشده، اکسپلویتهای جدید و تکنیکهای مورد استفاده مهاجمان ارزیابی کنید. سپس، با شناسایی و رفع مهمترین آسیبپذیریها، اقدامات اصلاحی لازم را انجام دهید و در نهایت بررسی کنید که آیا این آسیبپذیریها به طور کامل رفع شدهاند یا خیر.

نرمافزار تست نفوذ برای کمک به شما در ایفای نقش مهاجم

مهاجمان همواره در حال توسعه اکسپلویتها و روشهای حمله جدید هستند – نرمافزار تست نفوذ Metasploit به شما کمک میکند از سلاحهای خودشان علیه آنها استفاده کنید.

با استفاده از Nexpose و Metasploit، ما شاهد کاهش 70 درصدی آسیبپذیریها در طول یک سال بودیم. این واقعاً به ما کمک میکند تا کسبوکار خود را به جلو برسانیم.

جمعآوری اطلاعات مربوط به حمله

دسترسی بینظیر به exploits های دنیای واقعی از طریق چارچوبMetasploit ، که توسط بیش از 100,000 مشارکتکننده و کاربر نگهداری میشود، را به دست آورید.

با استفاده از Metasploit، شما به یک منبع عظیم از اطلاعات درباره اکسپلویتهای واقعی که توسط جامعه بزرگی از متخصصان امنیت جمعآوری و نگهداری شده است، دسترسی خواهید داشت. این دسترسی به شما امکان میدهد تا درک بهتری از تهدیدات واقعی داشته باشید و از این اطلاعات برای بهبود امنیت سیستمهای خود استفاده کنید.

اکسپلویتهای خطرناک را فیلتر کنید تا به هر کسی اجازه دهید تست نفوذ ایمن را انجام دهد، صرف نظر از تجربه.

نرمافزار به گونهای طراحی شده است که اکسپلویتهای خطرناک را شناسایی و حذف میکند تا کاربران بتوانند از آن برای انجام تستهای نفوذ به صورت ایمن و بدون نگرانی از آسیب رساندن به سیستمها استفاده کنند. این ویژگی به ویژه برای کاربران مبتدی بسیار مفید است، زیرا به آنها اجازه میدهد تا با خیال راحت با ابزار کار کنند و مهارتهای خود را بهبود بخشند.

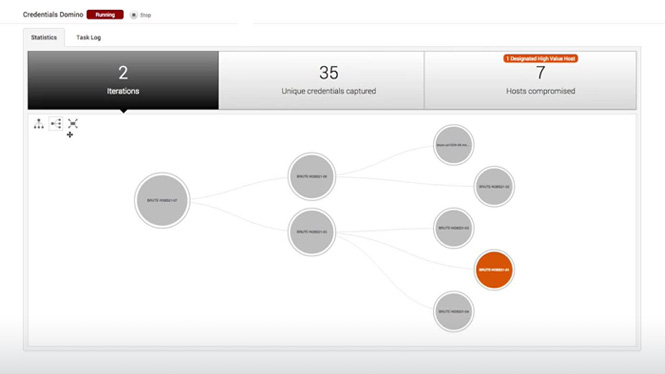

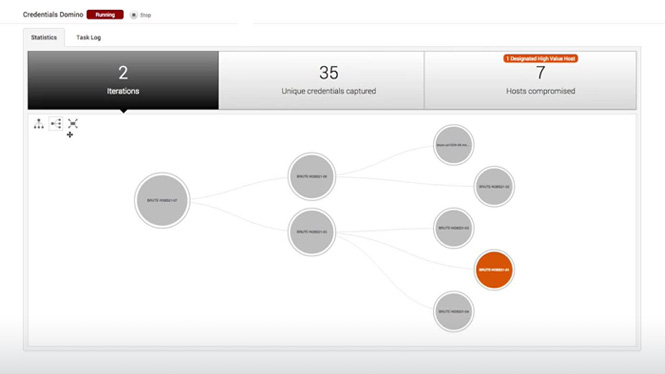

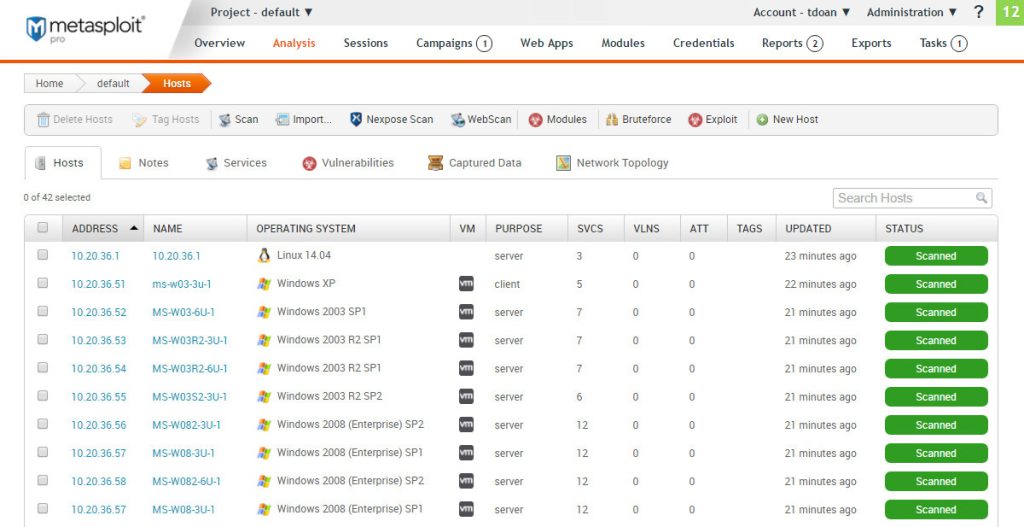

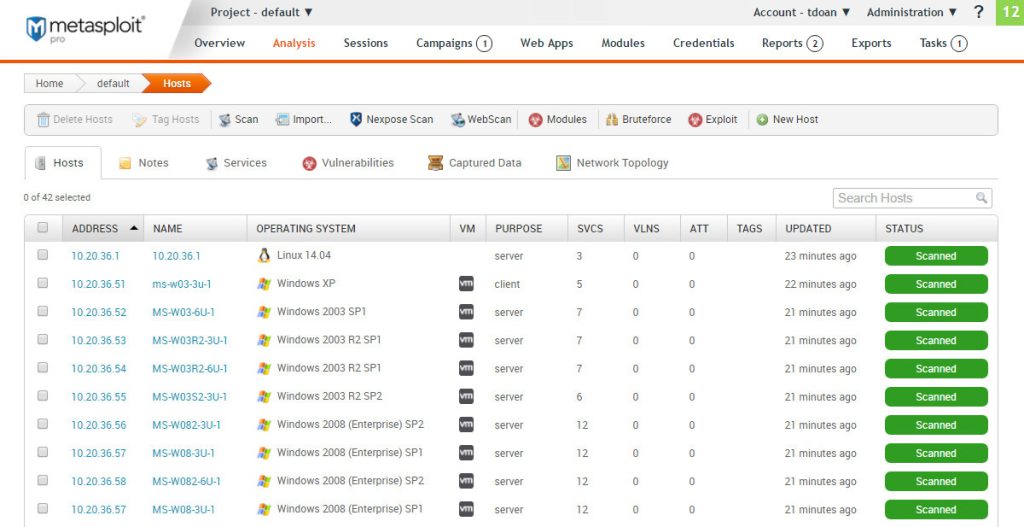

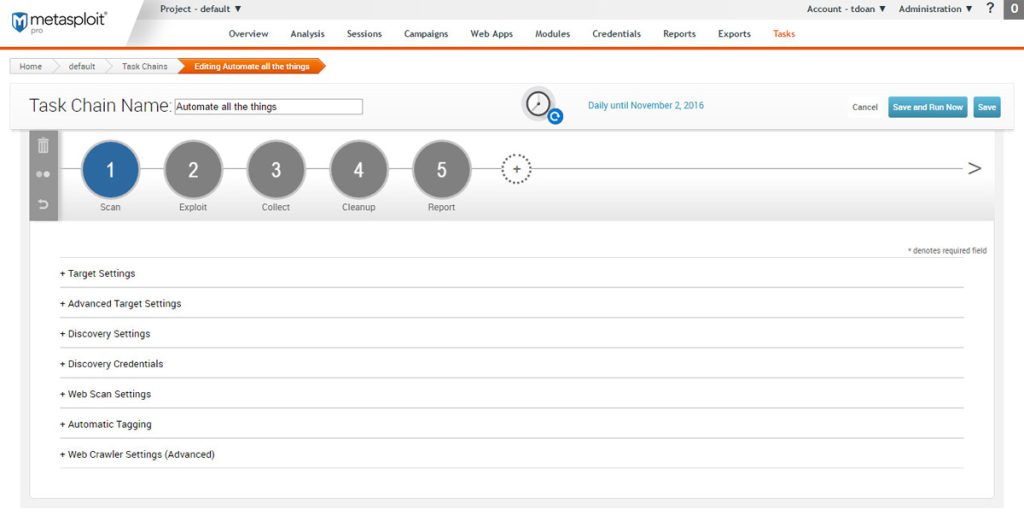

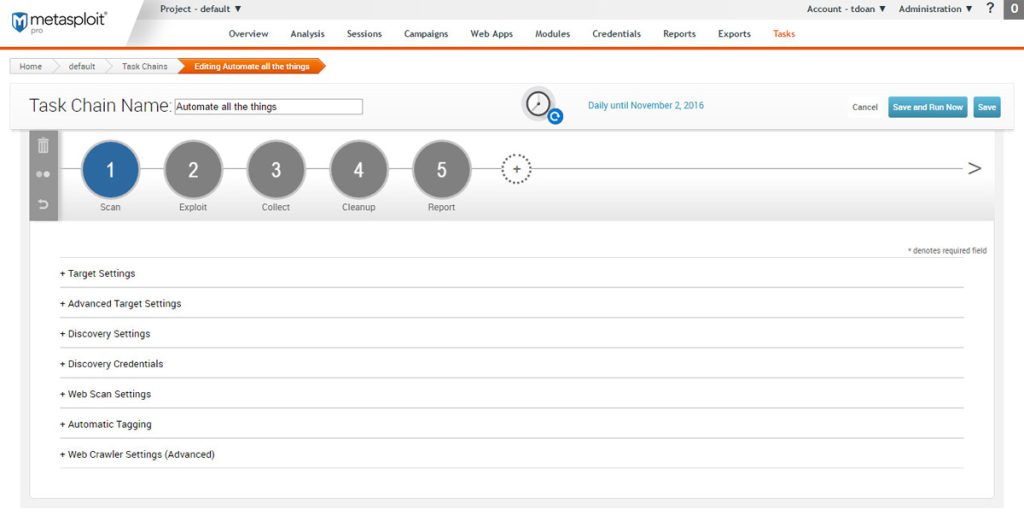

به طور خودکار اکسپلویتهای مناسب را با آسیبپذیریهای صحیح مرتبط کنید – فقط داراییهای خود را وارد کنید و اجازه دهید Metasploit Pro بقیه کارها را انجام دهد.

که Metasploit Pro میتواند به طور خودکار اکسپلویتهای مناسب را با آسیبپذیریهای شناسایی شده در سیستمهای شما مرتبط کند. شما تنها نیاز دارید تا اطلاعات مربوط به سیستمهای خود را به ابزار وارد کنید و بقیه کارها را به Metasploit Pro بسپارید. این قابلیت به شما کمک میکند تا زمان و تلاش مورد نیاز برای شناسایی و رفع آسیبپذیریها را کاهش دهید.

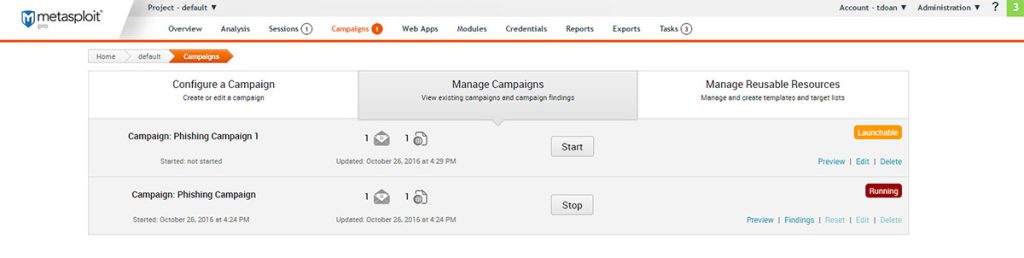

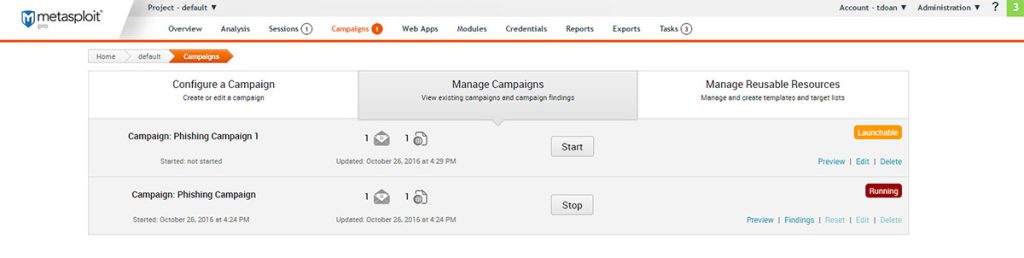

آزمایش آگاهی کاربران با استفاده از جادوگران کمپینهای فیشینگ و USB Drop شهودی

با استفاده از ابزارهای ساده و کاربرپسند، میتوان آگاهی کارمندان را در برابر حملات سایبری مانند فیشینگ و تهدیدات ناشی از دستگاههای فیزیکی مورد ارزیابی قرار داد. این ابزارها به سازمانها کمک میکنند تا نقاط ضعف در آموزش کارمندان را شناسایی کرده و اقدامات اصلاحی لازم را انجام دهند.

Metasploit را با InsightVM ادغام کنید تا تنها گردش کار تست نفوذ و مدیریت آسیبپذیری بسته ایجاد کنید و مهمترین موارد را اولویتبندی کنید.

که با ادغام Metasploit با InsightVM، میتوان یک فرآیند یکپارچه برای مدیریت آسیبپذیریها ایجاد کرد. این فرآیند شامل شناسایی آسیبپذیریها، ارزیابی ریسک، انجام تستهای نفوذ، اولویتبندی اقدامات اصلاحی و نظارت بر نتایج میشود. این رویکرد به سازمانها کمک میکند تا به طور مؤثرتری از سیستمهای خود در برابر حملات سایبری محافظت کنند.

مزایای ادغام Metasploit با InsightVM:

از تکنیکهای فرار از آنتیویروس، درست مانند هکرها، و همچنین ماژولهای پس از نفوذ برای بررسی عمیقتر شبکه پس از یک نفوذ اولیه استفاده کنید.

ابزارهای تست نفوذ مانند Metasploit به شما امکان میدهند تا از همان تکنیکهایی که هکرها برای فرار از سیستمهای امنیتی استفاده میکنند، استفاده کنید. همچنین، این ابزارها به شما اجازه میدهند تا پس از یک نفوذ اولیه، مانند یک هکر واقعی، به بررسی عمیقتر شبکه پرداخته و دسترسی خود را گسترش دهید.

اهمیت این قابلیت:

رفع آسیب پذیری

با تست با حملات واقعی، اطمینان حاصل کنید که کنترلهای جبرانی شما به درستی کار میکنند.

برای اطمینان از عملکرد صحیح کنترلهای امنیتی، باید آنها را با شبیهسازی حملات واقعی آزمایش کنید. این به شما کمک میکند تا نقاط ضعف در سیستمهای دفاعی خود را شناسایی کرده و اقدامات لازم را برای بهبود آنها انجام دهید.

هر مرحله از زنجیره حمله را شبیهسازی کنید تا اطمینان حاصل کنید که تیم تشخیص و پاسخ به حادثه شما میتواند در هر مرحله مهاجمان را شناسایی کند.

باید هر مرحله از فرآیند حملهای که یک مهاجم ممکن است انجام دهد، شبیهسازی کنید. این به تیم امنیت شما کمک میکند تا در هر مرحله از حمله، از شناسایی اولیه تا کنترل کامل مهاجم، مهارتهای خود را بهبود بخشند و به سرعت و به طور مؤثر به حملات پاسخ دهند.

مزایای شبیهسازی تمام مراحل زنجیره حمله:

در لینکدین ما را دنبال کنید

تیم مستر لایسنس با بهره گیری از متخصصان مجرب امنیتی قادر به ارائه خدمات و راهکار در زمینه مهندسی معکوس و ایجاد لایسنس نرم افزارهای خارجی با تمامی امکانات کامل می باشد .

تمامی حقوق قانونی این سایت مربوط به MRlicense میباشد